04/06/2026

Audit annuel, preuves, remédiations, indicateurs : découvrez comment piloter efficacement vos audits internes cybersécurité et suivre votre progression dans le temps.

01/06/2026

Pas de RSSI, peu de temps, budget limité : découvrez comment prioriser vos mesures NIS2 en PME avec une approche progressive, pragmatique et pilotable.

28/05/2026

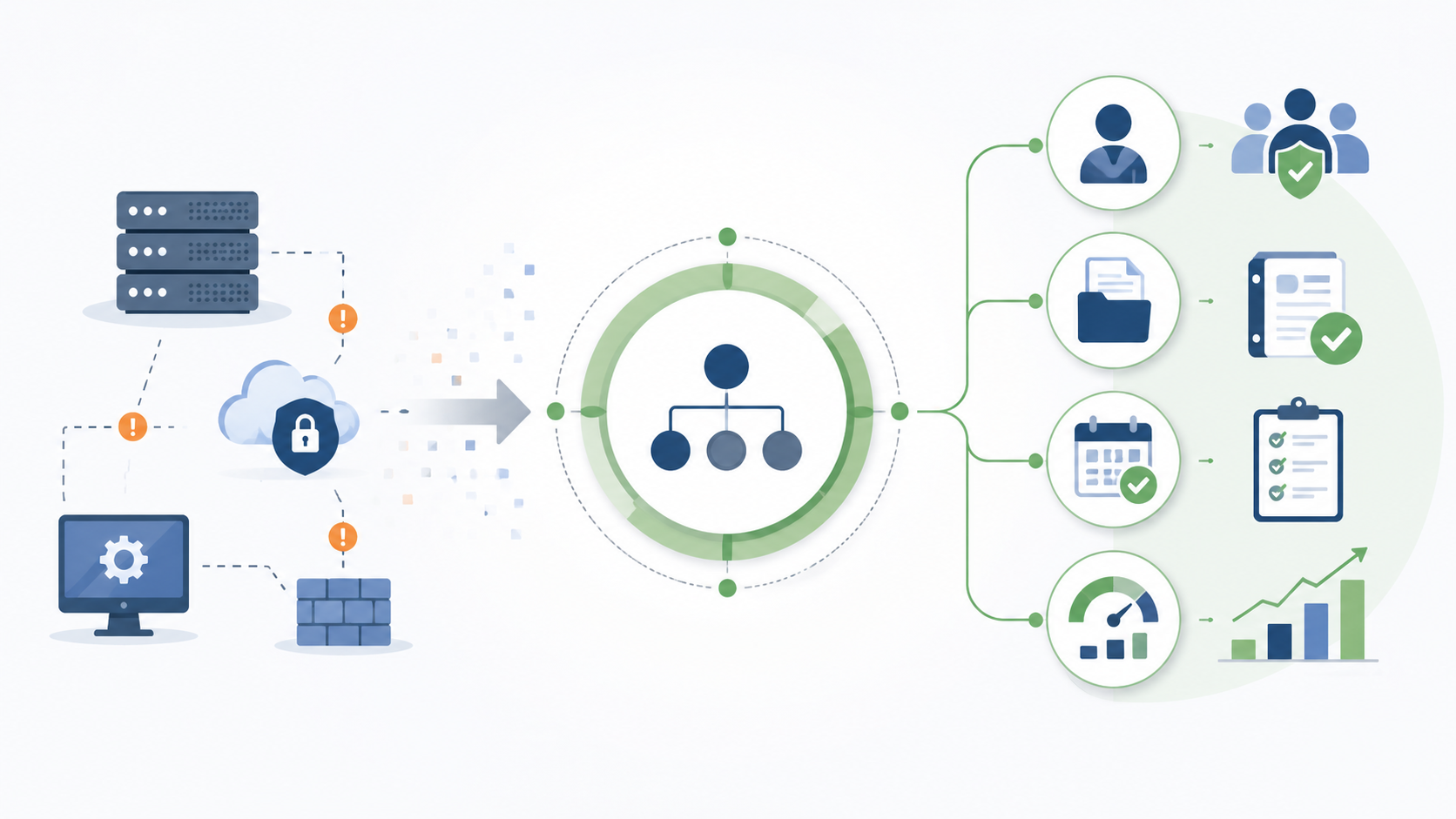

Centralisez audits, preuves et plans d’action pour mieux piloter votre conformité cybersécurité, éviter les fichiers dispersés et suivre vos écarts dans le temps.

25/05/2026

La cybersécurité ne dépend plus seulement des outils techniques. Découvrez pourquoi les PME doivent structurer responsabilités, preuves, suivi et pilotage pour réellement maîtriser leurs risques cyber.

21/05/2026

Un référentiel de sécurité aide les PME à structurer leurs mesures cyber, prioriser leurs actions et suivre leur progression sans multiplier les outils et fichiers dispersés.

18/05/2026

Votre cybersécurité progresse-t-elle vraiment ? Découvrez les indicateurs, niveaux de maturité et méthodes de pilotage utiles pour une PME.

14/05/2026

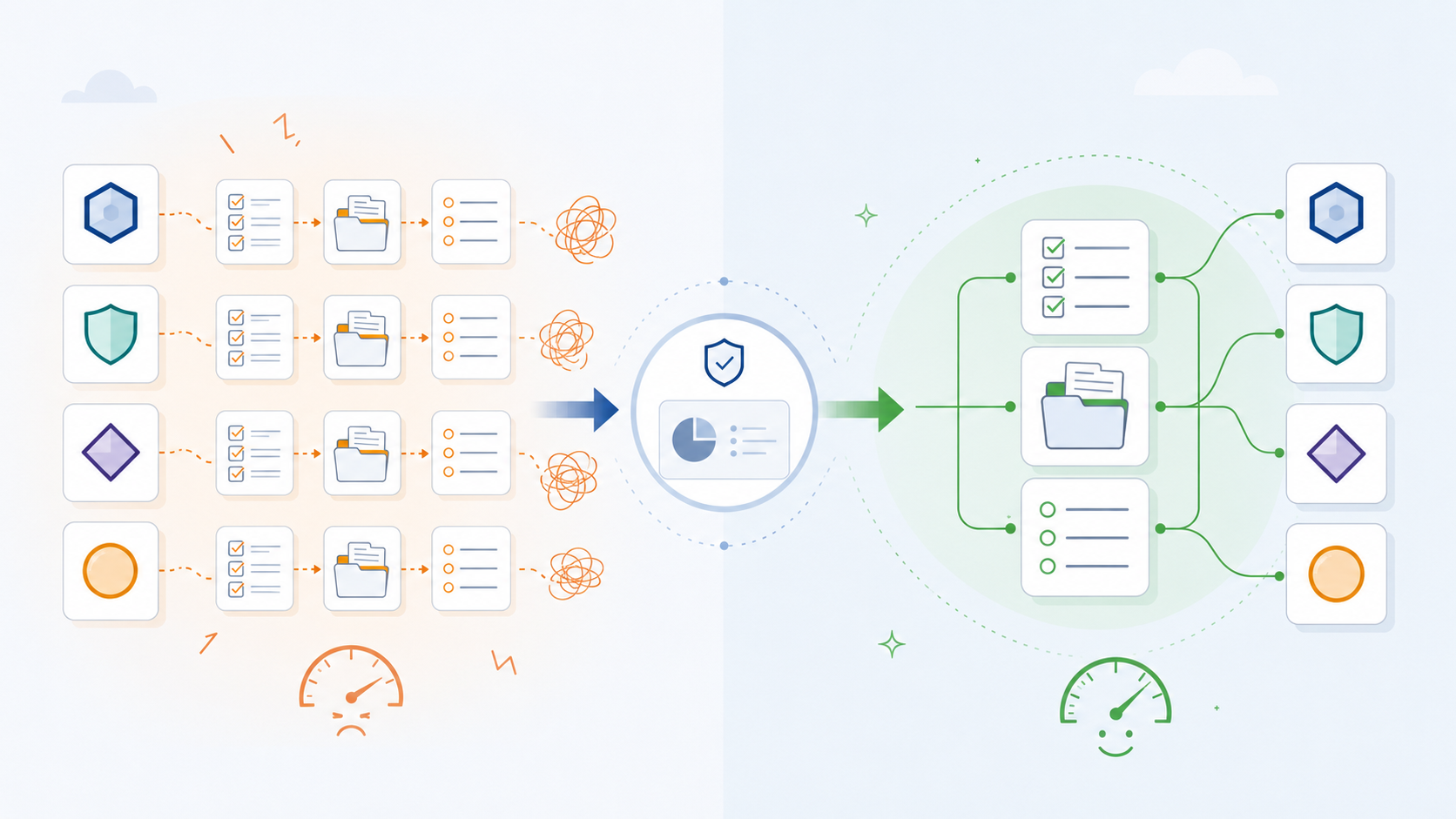

ISO 27001, NIS2, DORA, CRA… Découvrez comment mutualiser mesures, preuves et plans d’action pour éviter la fatigue conformité et gagner du temps.

11/05/2026

Après un audit cyber, pourquoi tout retombe ? Analyse des causes (pilotage, preuves, suivi) et méthode concrète pour garder le contrôle dans le temps.

07/05/2026

Trop de fichiers Excel en GRC ? Découvrez comment centraliser mesures, preuves et suivi pour gérer plusieurs clients efficacement et gagner en productivité.